Premium

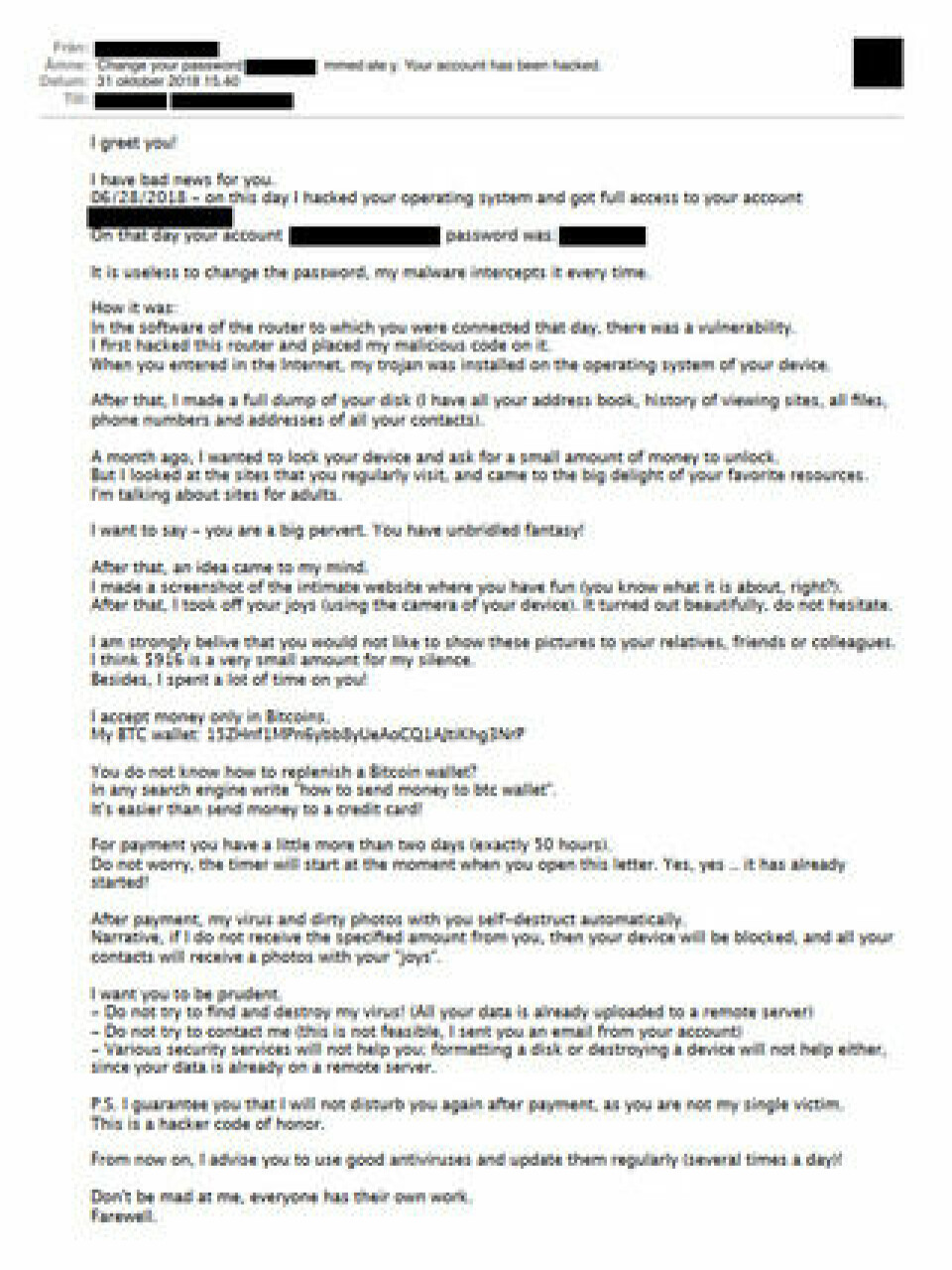

Granskning: Porrutpressarna tjänar miljonbelopp på bluffmejl

Under 2018 har svenskarna översköljts av en serie bluffmejl från bedragare som påstår sig ha nakenbilder på dem. En granskning som Ny Teknik gjort visar att de lurat till sig över 1,6 miljoner kronor under året.

Annonse