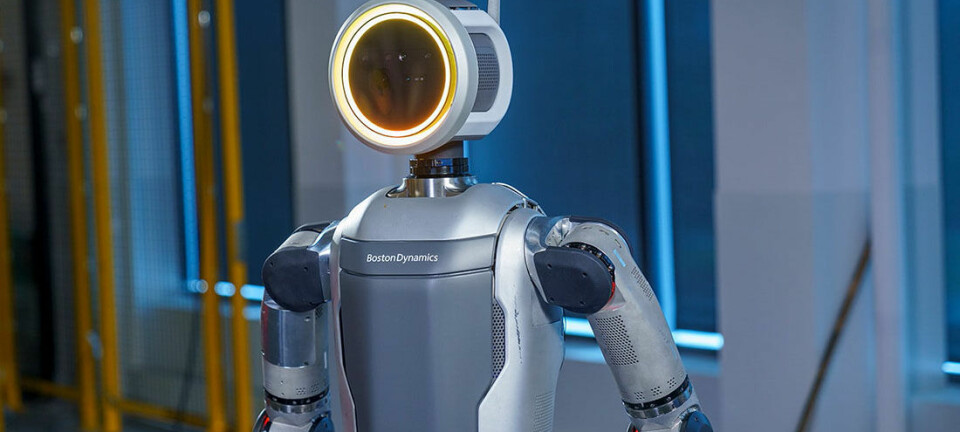

Digitalisering

Så skapades säkerhetshålen Meltdown och Spectre

Tekniken gör våra datorer, servrar och telefoner snabbare. Men en allvarlig designmiss i moderna processorer får dem att läcka hemlig information – och i princip alla datorer är drabbade. Så här fungerar buggarna Meltdown och Spectre.

Annons